OpenSea 現已償還 750 以太坊,約 1.8億美元,針對那些透過涉及「的漏洞」意外以遠低於市場價格出售有價值的 NFT 的用戶不活躍的列表“

近日,幾位領先的用戶 NFT› Marketplace 抱怨稱,他們的藍籌 NFT,例如屬於 Bored Ape Yacht Club (BAYC) 系列的 NFT,是以舊的、廉價的掛牌價格購買的。 這些清單在區塊鏈上從未被取消,儘管 OpenSea 上的使用者介面表明它們已經被取消。

這怎麼發生的? 精通技術的買家一直在使用 Tornado Cash 等服務將資金存入加密錢包地址,而無需透露來源,並使用這些資金以舊的上市價格購買 NFT。

這種漏洞並不新鮮。 這 以太幣 區塊鏈要求用戶支付 Gas 費來執行交易,包括取消 OpenSea 上尚未過期的清單。 但在 OpenSea 對清單實施可選擇的過期日期之前,許多 NFT 持有者的非活躍清單沒有過期日期,因此需要透過支付 Gas 費手動取消。 過期的清單沒有問題,但不活躍的清單會帶來風險。

為了避免支付以太坊汽油費(單筆交易往往高達數百美元),一些 NFT 所有者發現了一個漏洞。 如果他們將 NFT 轉移到第二個錢包,然後又轉移回第一個錢包,該清單就會在 OpenSea UI 上消失。

但實際上,上市只是從「活躍」變成了「不活躍」。 區塊鏈專家仍然可以購買不活躍的列表,他們直接與智能合約本身交互,而不是 OpenSea 的 UI。

作為回應,OpenSea 在其桌面網站上推出了「非活動清單」功能 24年一月。 他們沒有回應 解碼之前的評論請求。

本週早些時候,OpenSea 告知一些 BAYC 持有者,他們將因損失而獲得一些以太坊退款。 Tballer 表示,他以 9991 ETH(約 0.77 美元)的價格丟失了 Ape #1,700 解碼 25 月 XNUMX 日,他覺得 OpenSea 的回應“相當緩慢”,但“很高興他們回覆了我”。

「[NFT] 社區幫助我度過了難關,」Tballer 說道 解碼。 “事情發生的那天晚上,我差點就回家賣掉所有東西了。”

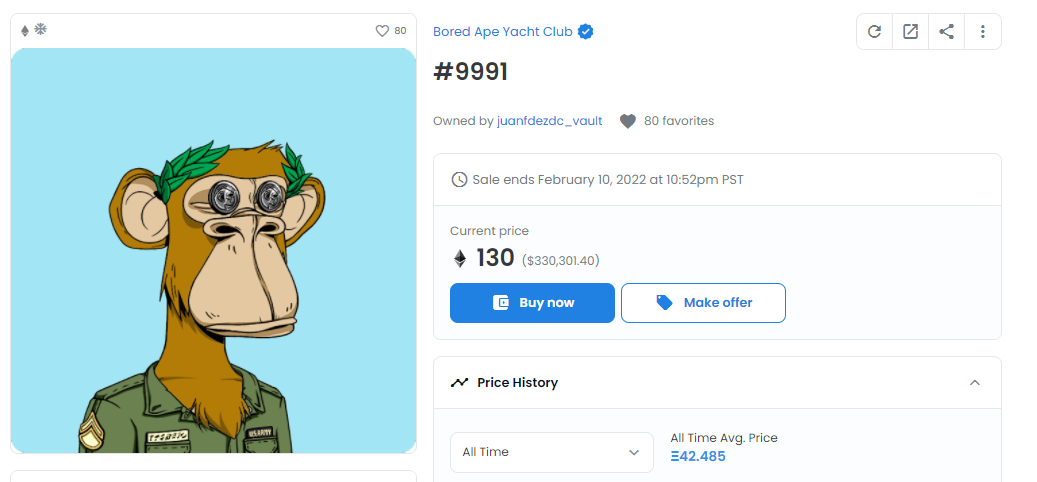

Tballer's Ape 現在似乎屬於 胡安·弗德茲,他買了兩隻無意中被賣掉的猩猩。 Fdez 還持有 BAYC #8924,該幣已被盜取 6.66 ETH(約 17,000 美元)。 Fdez沒有回應 解碼的評論請求。

如果 Tballer 想要回他的 Ape,他必須支付 130 ETH(330,000 萬美元)。

26 月 XNUMX 日,OpenSea 向包含非活躍清單的 NFT 所有者發送了一封電子郵件,告訴他們“請立即採取行動,取消任何非活躍清單。”

正如 NFT 收藏家 Dingaling 在一份報告中指出的那樣,這些指示引發了一些擔憂 冗長的Twitter主題 這封電子郵件「對他們來說極度不負責任,讓事情變得更糟 100 倍」。 這實際上使得漏洞利用變得更容易執行。”

1/ 警告:不要按照 OPENSEA 剛剛發出的電子郵件中的說明取消您的操作系統列表?

請先將您的 NFT 轉移到其他地址並取消原始地址上的列表,然後再寄回

操作系統只是讓每個人都面臨比以前更大的風險嗎?

— dingaling (@dingalingts) 2022 年 1 月 27 日

透過簡單地告訴用戶在 OpenSea 網站上一一取消不活躍的列表,它實際上允許攻擊者在其他不活躍的列表上執行購買。 例如,Mutant Ape Yacht Club 持有者 Swolfchan 將其 Ape 保留在主錢包中,並取消了 15 ETH 的非活躍清單。 之後,他們計劃取消 6 ETH 的上市。

但在 Swolfchan 取消第一個非活躍清單並轉移到第二個清單之間的時間裡,一名剝削者以 6 ETH 的價格購買了他們的 Ape。

Dingaling 解釋說,如果 Swolfchan 將 Ape 轉移到另一個錢包,然後取消所有列表,然後將 Ape 移回主錢包,他們就會安全。 但 OpenSea 似乎並未在其最初的電子郵件中提供這些說明。

開放海聯合創辦人 亞歷克斯·阿塔拉(Alex Atallah) 27 月 1 日告訴 Dingaling,「解決這個問題是我們公司的第一要務。 我們有一個團隊正在研究這個問題,現在正在製定對策。”

至於這些解決方案可能是什麼,Ledger 首席技術長 Charles Guillemet 有一些想法:「不同的設計本來可以避免這樣的問題,」他告訴我們。 解碼。 Guillemet 認為 OpenSea 的 UI 對使用者來說應該更加清晰。 「轉移 NFT 不應該從 UI 中刪除賣單,」他說。

資料來源:https://decrypt.co/91513/opensea-refunds-ethereum-users-lost-nfts-inactive-listing-exploit